وقتی یک فایل را از روی هارد دیسک کامپیوتر خود حذف یا Delete میکنید فایل روی هارد دیسک موجود است و حتی وقتی سطل بازیافت (Recycle Bin) را نیز خالی میکنید بازهم وضعیت آن فایل فرقی نکرده است.

اگر این موضوع را ندانید، این امکان را فراهم آوردهاید تا سایر افراد در حالی که شما فکر میکنید برخی از فایلهای مهم تان را پاک کردهاید آنها را بازیابی و مورد استفاده قرار دهند و اهمیت مسئله زمانی چند برابر میشود که هارد دیسکتان را به همراه رایانه تان به شخص دیگری بفروشید.

برای خواندن ادامه ی مطلب کلیک کنید

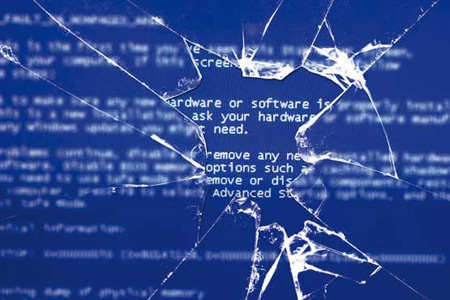

روش تشخیص خطای صفحه آبی مربوط به ایراد حافظه رم و کارت گرافیک در رایانه

تصور کنید مدتها وقت صرف کردهاید تا به مراحل آخر بازی برسید یا پروژه مهمی را که در دست دارید تمام کنید، اما ناگهان صفحه دسکتاپ ویندوز شما منجمد میشود و همه زحمات شما به باد میرود. دست آخر تنها چیزی که میبینید، صفحه نمایشگر سیستم شماست که آبی رنگ شده و نوشتههای مبهم سفید رنگی بر آن نقش بسته است.

در این حالت با مشکل از کار باز ایستادن ویندوز (Windows Crash) مواجه شدهاید. به این ایراد رایانه «صفحه آبی مرگ» میگویند که در اصطلاح فنی خطای BSoD نامیده میشود. این ایراد هنگامی ایجاد میشود که ویندوز متوقف شود یا هنگ کند و به دو منظور نیز طراحی شده؛ اول اعلام علت خطا و سپس آرامکردن اعصاب شما.

مطالعات نشان داده است رنگ آبی، اثری آرامبخش بر انسانها دارد و به همین دلیل در این مورد به کار رفته است. از آنجا که رمزگشایی صفحه آبیها کار آسانی نیست، همه اطلاعات لازم برای تشخیص ایراد را باید در همین صفحه آبی و نوشتههای سفید رنگ آن جستجو کنید. در این مطلب قصد داریم جزئیات خطای صفحه آبی را برای شما شرح دهیم. آنگاه میتوانید مشکلی را که موجب ایجاد خطا شده است رفع کنید.

برای خواندن ادامه ی مطلب کلیک کنید

فقط بحث زمان مطرح است. دیر یا زود ایمیل شما هم هک خواهد شد. بنابراین باور کنید که به نفع خودتان است، امنیت آن را جدی بگیرید. ایمیل شما کلید هویت آنلاین تان است. وقتی کنترل آن را از دست بدهید و یک هکر وارد ماجرا شود، کار خیلی سخت می شود چون ایمیل، یک ایستگاه آنلاین برای سرقت هویت شما است و تمام اطلاعات مورد نیاز برای این کار، در آن یافت می شود.

بنابراین باید درباره امنیت حساب ایمیل خود نیز همان طور وسواس و دقت به خرج دهید که درباره امنیت حساب بانکی خود مراقب هستید. این دو مورد در دنیای امروز، واقعاً به هم نزدیک و شبیه هستند. اگر از جیمیل استفاده می کنید خبر خوب این است که می توانید آن را تقریباً ضد هک کنید.

برای خواندن ادامه ی مطلب کلیک کنید

در این مطلب قصد داریم راجع به شاخه ای از بدافزارها به نام «اسب تروجان» که به اختصار «تروجان» نامیده می شوند صحبت کنیم. تروجان ها بر خلاف ویروس ها، کرم ها و … توانایی تکثیر خود را ندارند. آنها بسیار شبیه نرم افزارهای مفید و کاربردی رفتار می کنند، اما در درون خود کدهای مخفی دارند که باعث دسترسی هکر سازنده تروجان به کامپیوتر هدف (کامپیوتر آلوده شده) و به دست گرفتن کنترل آن می شوند.

برای خواندن ادامه ی مطلب کلیک کنید

برخی فکر می کنند هک شدن فقط مربوط به بانک ها، موسسات مالی و شرکت های بزرگ است و نسبت به امنیت شبکه های کوچک و خانگی کمتر توجه می کنند ولی حقیقت این است که این شبکه ها به مراتب آسیب پذیر تر هستند.

هکر ها روش های مختلفی را به خدمت می گیرند تا به سیستم های کامپیوتری و شبکه های کامپیوتری دست یابند. و در این میان متخصصین امنیتی از روش هایی که هکر ها استفاده می کنند کپی برداری می کنند تا شبکه های کامپیوتری را از نظر نفوذ ناپذیری آزمایش کنند حفره های امنیتی را بیابند و نقاط آسیب پزیر آنها را مشخص کنند. آنها پس از اتمام این آزمایشات راهکار هایی برای از بین بردن حفره های امنیتی و جلوگیری از نفوذ هکر ها ارائه می دهند. و در سه دسته این تهدید های امنیتی را طبقه بندی می کنند: خفیف، متوسط و بحرانی و بر اساس این دسته بندی راهکار مناسب ارائه می شود. همیشه هنگام انجام ازمایشات امنیتی شبکه دو جنبه هست که باید از بروز آن جلوگیری شود: اول لو رفتن اطلاعات مالی و از دست رفتن سرمایه آن سازمان است و دوم مشکلات قانونی ناشی از دسترسی هکر ها به شبکه کامپیوتری شماست. عدم توجه به این موارد ممکن است به شکست یک کسب و کار بینجامد، باعث صرر دهی بالا شود، در یک سایت اینترنتی رانکینگ آنرا در موتور های جستجو مورد تهدید قرار دهد. یا به عنوان یک کارمند ممکن است به اخراج، مورد پیگرد قرار گرفتن و گاه زندانی شدن او منجر شود. و در این شرایط به سختی می توانید از نشان تجاری، اعتبار و شهرت خود دفاع کنید.

از دید عملی تست نفوذ به یک سیستم کامپیوتری اطلاعاتی را از میزان آسیب پذیری سیستم و اثرات آن در اختیار ما قرار می دهد و احتمالا با این داده ها می توان بودجه تعیین کرد تا سیستم حفاظتی متناسب با آن را مورد استفاده قرار داد.

اما برای بیشتر کاربران خانگی می توان کار هایی ساده انجام داد تا از نفوذ هکر ها جلوگیری کرد تا از حمله های احتمالی به شبکه خود جلوگیری کنید.

کمی امنیت را بیشتر کنید

-

نام SSID شبکه خود را عوض کنید و SSID broadcast را غیر فعال نمایید. DHCP Control MAC Address Filtering را غیر فعال نمایید.

-

با استفاده از WEP Encrypt مکانیزم سد حفاظتی دیگر در برابر هکر ها قرار دهید.

-

از WPA استفاد ه کنید با تنظیم کد ۱۰ رقمی از اعداد و حروف می توانید مطمئن شوید سد محکم دیگری در برابر هکر ها قرار داده اید. این کد یک عبارت تصادفی از حروف و اعداد است فقط باید بتوانید آنرا به خاطر بسپارید.

این روش های بسیار ساده ای است که به شما کمک می کند از شبکه کامپیوتری خود حفاظت کنید. ولی به خاطر داشته باشید اگر یک کسب و کار کوچک یا متوسط هم دارید به امنیتی کمی بیش از این نیاز دارید چون اطلاعات با ارزش تری در اختیار شما قرار دارد و باید به همان نسبت سرمایه گذاری بیشتری انجام دهید و از متخصصین امنیت شبکه کمک بگیرید.

منبع: www.yadbegir.com

نوشته: پائول فلمینگ ترجمه: علی یزدی مقدم

اجازه ندهید اطلاعات خصوصی شما لو رود

این ابزار رایج یاهو مسنجر که برای چت بکار می رود می تواند ناگهان تبدیل به نرم افزاری بسیار خطرناک شود و کاربران تازه کار قربانی کاربران نابکار شوند. و اخیرا گزارش های زیادی منتشر شده است بدین مضمون که کامپیوتر افراد از طریق چت آلوده شده و اطلاعات شخصی و خصوصی آنها لو رفته است. و بدتر از آن این است که بعضی از این تازه کار ها اجازه می دهند نرم افزار های مخرب در کامپیوتر شان دانلود و نصب شوند آنها خود را با دستان خود دچار مشکل کرده اند.

به همین دلیل تصمیم گرفتم نکات پایه برای چت یاهو با ایمنی بیشتر را یادآوری نمایم.

کاربران خطرناک را نادیده بگیرید

نادیده گرفتن یا به اصطلاح Ignore کردن کاربران یکی از ساده ترین روش ها برای جلوگیری از مزاحمت های رایج در چت است. قبل از هر چیز باید بگویم اگر افرادی که در لیست دوستان شما نیستند مرتب مزاحم شما شوند یاهو مسنجر می تواند نرم افزاری مزاحم و بسیار خسته کننده باشد. به همین دلیل بهترین راه این است که افراد ناشناس را بدون معطلی نادیده بگیرید چون اگر این کار را نکنید ممکن است یکی از قربانیان افراد خرابکار باشید. اگر این افراد را نادیده بگیرید بسته هایی که برای شما می فرستند هم نادیده گرفته می شوند و شما در برابر آنها محافظت می شوید. حتی اگر بخواهید کل افرادی را که در لیست دوستان شما قرار ندارند نادیده بگیرید می توانید این کار را به سادگی به کمک توابعی که در یاهو مسنجر تعبیه شده است انجام دهید.

فایل ها نا خواسته را رد کنید

بعضی افراد بد اندیش می خواهند شما را وادار کنند تا فایل هایی را دانلود کنید تا به این طریق کنترل کامپیوتر شما را به دست گیرند و در نهایت یا به کامپیوتر شما صدمه می زنند یا فایل ها و اطلاعات خصوصی شما را به سرقت می برند. بنابراین فقط فایل هایی را قبول کنید که مطمئن شوید هم پاک هستند و هم توسط افراد مطمئن و شناخته شده فرستاده شده اند. به عنوان مثال وقتی که یک هکر فایلی را به کامپیوتر شما خواهد فرستاد که خود به خود نصب و اجرا می شود و از طریق آن می تواند کنترل کامل کامپیوتر را تا زمانی که آنرا خاموش کنید به دست گیرد.

از دادن رمز عبور و نام کاربری چت خود به دیگران خود داری نمایید

اخیرا شنیده ام که افرادی با ساختن نام های کاربری گمراه کننده خود را به عنوان کارمندان یاهو جا زده و از شما می خواهند رمز عبور خود را در اختیار آنها بگذارید. لطفا به خاطر داشته باشید که یاهو هیچگاه از شما نمی خواهد اطلاعات خصوصی مانند رمز عبور را در اختیارش قرار دهید. این نام کاربری می تواند به این شکل باشد: Yahoo_Admin01 و مانند آن. اگر به چنین نام کاربری برخورد کردید که از شما اطلاعات خصوصی یا رمز عبور درخواست کرد بلافاصله آنرا نادیده بگیرید یا اصطلاحاً آنرا Ignore کنید.

با هر کسی وارد کنفرانس نشوید

مراقب باشید این یکی از روش ها مرسوم هک کردن است وقتی با کسی وارد کنفرانس می شود گویی درهای کامپیوتر خود را به روی او باز کرده اید و اگر وی یک هکر باشد یا فردی باشد که ابزار های هک را در اختیار دارد می تواند به راحتی به کامپیوتر شما دسترسی داشته باشد. بنابراین فقط با دوستانی که به آنها اعتماد کامل داردید به این روش چت کنید. چون ممکن است قربانی فردی نابکار باشید.

منبع:www.yadbegir.com

نویسنده:علی یزدی مقدم

این مقاله به شما مختصرا در مورد نحوه متوقف کردن ایمیل های اسپم توضیح می دهد. ایمیل های اسپم (هرزنامه) نه تنها مقدار قابل توجهی از فضای جهان مجازی را به خود اختصاص داده اند ، همچنین می توانند وسیله ای برای سرقت های امنیتی باشند. برای اطلاعات بیشتر در مورد تهدیدات ناشی از ایمیل های اسپم ، لطفا این مقاله را مطالعه نمایید.

آیا می دانیددر کشورهای پیشرفته فردی که ایمیل اسپم( هرزنامه ) برای شما ارسال می کند مجرم بوده و علاوه بر بلوک شدن وب سایتش باید جریمه نقدی زیادی هم برای هر ایمیلی که برای شما می فرستد پرداخت نماید ؟

ما در این مقاله قصد داریم برخی از روش های موثر در مورد چگونگی متوقف کردن ایمیل های اسپم را به شما ارائه دهیم.

چرا ایمیل های اسپم یک تهدید به حساب می آیند؟

ایمیل های اسپم گاها ممکن است ابزار خوبی برای سرقت هویت شما توسط هکرها باشند.شما با کلیک بر روی لینک موجود در این گونه ایمیل ها ، ممکن است به طور ناخواسته برای فرستنده ی ایمیل ، این امکان را فراهم کنید که به بسیاری از اطلاعات مهم موجود در کامپیوتر شما دسترسی پیدا کند.مانند شماره Social Security،پسورد، مشخصات حساب و فایل های شخصی و غیره ، یعنی همه ی اطلاعات محرمانه ای که از آن ها استفاده می نمایید ،با استفاده از این روش تمام اطلاعات شما توسط فرد دیگری که این ایمیل را برایتان فرستاده است سرقت (سرقت هویت )می شود.

مشکل دیگر این ایمیل های اسپم این است که بعضا حاوی نرم افزارهای مخرب ،نرم افزارها جاسوس و غیره می باشند.

شما تنها با یک کلیک ساده روی هر یک از لینک ها ی ایمیل اسپم ممکن است دانلود برخی از نرم افزارهای مخرب را در کامپیوتر خود آغاز نمایید.

بنابراین شما باید اطلاعات بیشتری در مورد حفاظت ازسیستم تان در مقابل ابزارهای تبلیغاتی مزاحم و نرم افزارهای جاسوسی بدست آورید. با استفاده از این اطلاعات، ما به شما می گوییم که در مورد این واقعیت کاملا مطمئن باشیدکه بسیاری از ایمیل های اسپم تهدیدی برای حریم خصوصی شمامی باشند.

چگونه ایمیل های ناخواسته را متوقف کنیم ؟

بسیاری از ارائه دهندگان سرویس ایمیل(یاهو ،گوگل و ...) تا حد زیادی اقدامات لازم برای مسدود کردن ایمیل های اسپم را می دانند. بله ، شما باید متوجه پوشه اسپم ،در حساب ایمیل خود باشید. جایی که بسیاری از ایمیل های اسپم به صورت خودکار به آنجا منحرف می شوند. اما باز هم شما برخی از ایمیل های اسپم را در حساب اصلی خود دریافت می نمایید. شما می توانید اقدامات زیر را انجام دهیدکه می تواند به شما در متوقف کردن ایمیل های اسپم کمک کند.

هرگز پاسخ ایمیل اسپم را ندهید

مسلما شما آن قدر باهوش هستید که هرگز به یک ایمیل اسپم پاسخ ندهید و یا روی لینک موجود در این ایمیل های ناخواسته کلیک نکنید . من به شخصه هیچ عنوان بر روی ایمیل های ناشناس کلیک نمی کنم و به سرعت آنها را Delete خواهم کرد . اما با این حال ممکن است گاهی تحت شرایطی ، این کار را انجام دهید مانند پاسخ دادن به یک ایمیل اسپم احساسی یاجواب دادن به یک سوال در ایمیل هرزنامه ای که برایتان ارسال شده است. کلیک روی ایمیل های اسپم تنها راهی است که شما به کسی که ایمیل اسپم رابرایتان ارسال کرده اجازه می دهید به سیستم تان نفوذ کند ، باید بدانید که این ایمیل ها همیشه فعال هستند. فرستندگان ایمیل اسپم همیشه حواسشان هست که آدرس ایمیلی فعال باشد تا او را طعمه قرار دهند.

مورددیگر اینکه گاهی حتی با کلیک کردن بر روی یک دکمه مانند قبول'اشتراک' در ایمیل نیز راه برای فرستنده ایمیل اسپم باز خواهد شد تا شما را پیدا کند و بداند که آدرس ایمیل شما فعال است. پس تحت هیچ شرایطی روی ایمیل های ناشناس و مشکوک کلیک نکنید تا فرستنده ایمیل اسپم، ایمیل شما را غیر فعال تلقی نماید.

استفاده از ایمیل های مختلف برای شناسه ها

با استفاده از آدرس های ایمیل مختلف ، برای مقاصد مختلف، ایده ی هوشمندانه ای است. اگر شما کسی هستید که استفاده ازسیستم خرید آنلاین را دوست دارید ، استفاده از یک آدرس ایمیل دیگربرای همه معاملاتی که از طریق اینترنت انجام میدهید روش خوبی خواهد بود. یعنی آدرس ایمیلی راکه برای کسب و کار و یا استفاده شخصی تان استفاده می کنید ، برای انجام معاملات اینترنتی مورد استفاده قرار ندهید. در این شرایط شما می توانید هر زمان که خرید آنلاین انجام میدهید، بدون نگرانی آدرس پست الکترونیکی خود را به فروشنده بدهید.

استفاده از فیلترهای هرزنامه

استفاده از فیلترهای اسپم ارائه شده توسط ارائه دهندگان خدمات پست الکترونیکی ، یکی دیگر از راه های موثر برای کاهش دریافت ایمیل های اسپم هستند. اگر چه این فیلترهای هرزنامه به طور خودکار حذف می شوند و گاهی باز هم برخی از این گونه ایمیل های اسپم را دریافت می کنید ، ولی شما می توانید ابتکار عمل به خرج داده و با مارک کردن این گونه ایمیل ها کاری کنید که بازهم این گونه ایمیل ها به عنوان اسپم به صندوق پستی بروند. کافی است که ایمیل خاصی را انتخاب کنید و آن را به عنوان اسپم علامت گذاری نمایید. به این روش شما می توانید دریافت ایمیل های اسپم را فیلتر نمایید.

این ها اطلاعات کمی در مورد نحوه متوقف کردن ایمیل های اسپم بود.

در ایالات متحده آمریکا قانونCAN - SPAM وجود دارد ، این قانون چیزی است که حاکم بر تمام دادرسی هایی مربوط به سازمان های اسپم است. به امید روزی که در کشور ما نیز این قانون جزئی از قوانین حاکم بر این صنعت شود هر چند با توجه به رشد روز افزون تجارت آنلاین در ایران این روز زیاد دیر نیست.

منبع: www.amoozesh-computer.ir

۷ مرحله بالا بردن امنیت شبکههای Wi – Fi

منظور از شبکههای Wi – Fi، همان شبکههای Wireless یا بیسیم میباشد. شبکههای بیسیم این اجازه را به شما میدهند تا رایانههای شخصی، لپ تاپها و دستگاههای دیگرتان، با استفاده از سیگنالهای رادیویی برد کوتاه، با یکدیگر در «ارتباط» باشند. با این حال، برای اینکه بتوانید یک شبکه بیسیم امن داشته باشید، باید یک سری تغییرات در سیستم ایجاد کرده و بعد یک بار دستگاه را خاموش روشن نمایید.

هر دستگاهی که در محدودهٔ سیگنالهای انتقال رادیویی برد کوتاه شما وجود داشته باشند، اگر فرکانس آن دستگاه، با محدودهٔ سیگنالهای انتقال رادیویی برد کوتاه شما یکی باشد، میتواند از امکانات شبکه بیسیم شما استفاده نماید. این صحبت به این معنی است که هر کسی با یک کامپیوتر و یا لپ تاپ بدون سیم، در طیف وسیعی از شبکههای بیسیم قرار بگیرد و قادر به اتصال به آن شبکه باشد. مگر اینکه شما اقدامات احتیاطی برای جلوگیری از سوء استفاده دستگاههای دیگری که در محدودهٔ سیگنالهای انتقال رادیویی برد کوتاه شما قرار دارند را انجام داده باشید.

اگر دستگاههای دیگر بتوانند به راحتی از شبکه بیسیم شما استفاده نمایند، پس این امکان وجود دارد که شبکه و کامپیوتر شما در همه یا تعدادی از موارد زیر آسیب پذیر باشند. که این موارد عبارتند از:

Freeloader : در اکثر شبکههای بیسیم برای به اشتراک گذاشتن اتصال به اینترنت، پهنای باند «Freeloader» استفاده میشود. در این شرایط ممکن است کسی بدون اجازه به شبکه شما متصل شده و از پهنای باند شما استفاده نماید. این کار ممکن است روی استفاده شما از پهنای باند تاثیر گذار باشد. زیرا در یک پهنای باند، هرچه کاربران بیشتری به اینترنت دسترسی داشته باشند، سهم هر کس کمتر از کل سهم پهنای باند خواهد بود یا به اصطلاح این پهنای باند بین شما و کاربران دیگر Share شده است، در نتیجه شما متوجه میشوید که اتصال شما به اینترنت کند شده و سرعت اینترنتتان کاهش یافته است.

معمولا خدمات اینترنت برای مصارف خانگی بر حسب مقدار دادهها بسیار محدود بوده و شما میتوانید در هر ماه، حداکثر تا همان میزان حجمی که قبلا هزینه آن را پراخت نمودهاید دانلود کنید. حال اگر شخص دیگری بدون اجازه از امکانات «Freeloader» شما استفاده کند، این احتمال وجود دارد که حجم دانلود شما از حدی که هزینه آن را پرداخت نمودهاید تجاوز کند و شما مجبور به پرداخت صورتحساب مقادیر اضافی دادههای اینترنت شوید. این مشکل وقتی جدیتر میشود که یک نفر با «Freeloader» شما به اینترنت متصل شود و از آن برای ایجاد مزاحمت و یا برخی از فعالیتهای غیر قانونی استفاده کند. در این موارد ممکن است زمانی که پلیس امنیت سایبری برای پیگیری چنین فعالیتهایی، منشاء اتصال به اینترنت را ردیابی میکند و مستقیما شما را متهم تلقی نماید.

Eavesdropper (استراق سمع) : Eavesdropper به عنوان عامل انتقال اطلاعات عمل میکند. گاهی ممکن است کسی با اتصال به شبکههای بیسیم به سیستمتان نفوذ کرده و تمام اطلاعات و هر آنچه هر لحظه در آن میگذرد را به راحتی مشاهده کند. این عمل توسط کاربر کاملا غیر قابل کشف بود و کاربر هرگز متوجه نفوذ شخص دیگری به سیستم خود نمیشود. باید توجه داشته باشید که «Eavesdropper» تنها به عنوان گوش دادن اطلاعات نیست. با این روش شخص به راحتی میتواند به اطلاعات حساس تری از شما دسترسی پیدا کند مثل؛ جزئیات حساب بانکی، شماره کارت اعتباری، نام کاربری و کلمه عبورتان که در سیستمتان ثبت شده است.

Hacking : حتی هنگامی که موارد امنیتی شبکههای بیسیم رعایت شده باشند تا زمانی که این ویژگیها به درستی فعال نشده باشند هر کسی در این محدوده میتواند شبکه شما را هک کند. در ساختمان همهٔ شبکههای روتر بیسیم، به منظور حمایت از شبکه یک سری نام کاربری و رمز عبور استاندارد وجود دارد. در این شرایط یک هکر میتواند با استفاده از لیستی از نام کاربری و کلمه عبور استاندارد، به دستاوردهای شما دسترسی پیدا کند. یعنی هکر میتواند از طریق شبکه، به هر یک از مواردی که در کامپیوتر شما وجود دارد دسترسی داشته باشد – حتی بدون هیچ مشکلی میتواند وارد فایروال شما شود؛ زیرا او به شبکه شما متصل شده است و در منطقه مورد اعتماد و محرمانه سیستمتان حضور دارد.

تجهیزات شبکه بیسیم، این امکان را برای شما فراهم میکند که سیستم و شبکهتان را در برابر این تهدیدات، که به طور پیش فرض بیان شدهاند، محافظت کند. این به این معنی است که شما باید پیکربندی شبکه خود را به یک شبکه بیسیم امن تغییر دهید.

چگونه شبکههای بیسیم را ایمن کنیم؟

به طور کلی تمام تجهیزات بیسیم به عنوان 802.11 مشخص شدهاند و این از جمله ویژگیهای استانداردی است که به عنوان یک رمزگذاری استاندارد، به منظور کنترل، در دسترس هر یک از تولید کنندگان میباشد تا بتوانند از راههای مختلف آن را کنترل کرده و یا به آن دسترسی داشته باشند. این به این معنی که به شما توصیه میکنند مراقب شبکه خود باشید. این عمل کمی فنی و اجرائی است، چرا که اینها فقط میتوانند به شما بگوید چه کاری را انجام دهید و یا چه کاری را انجام ندهید. پس شما باید کتابچه راهنمای کاربر و یا فایلهای راهنمایی را که همراه با تجهیزات به شما ارائه میدهند، ببینید و بخش مربوط به روش امن ساخت شبکه بیسیم را مطالعه نمایید.

استفاده از رمزگذاری در امنیت شبکه:

این شالوده هر شبکه بیسیم امن میباشد و بدان معنی است که تنها دادههایی میتوانند از شبکه بیسیم عبور کنند که از سیستم صحیح رمزگذاری استفاده کرده و کلمه عبور صحیح به منظور رمزگشایی را داشته باشند. در حال حاضر سه روش رمزگذاری برای شبکههای بیسیم وجود دارد که معمولا توسط علامتهای اختصاری مشخص میشوند.

این سه روش را به اختصار: WPA2، WPA - PSK و WEP میباشند.

برای هر شبکه بیسیم فقط یک روش از سه روش میتواند مورد استفاده قرار گیرد. یعنی باید همه تجهیزات روی شبکه، این قابلیت را داشته باشند. به عنوان مثال WPA۲ جدیدترین روش رمزگذاری است که اخیرا مورد استفاده قرار میگیرد و اگر شما به تازگی جدیدترین مدل رایانههای شخصی، لپ تاپ و یا دستگاه شبکهتان را تهیه کرده باشید، احتمالا قادر به استفاده از روش WPA - PSK نخواهید بود. WPA - PSK بهترین روش بعدی است که در اکثر سخت افزارها در دسترس است. اگر شما از دستگاهها و کارتهای شبکه قدیمیتر استفاده میکنید، در

مییابید که فقط میتوانید از روش رمرگذاری WEP استفاده نمایید. هر روش نیاز به یک «کلید واژه» دارد (یک کلمه یا عبارت که به عنوان رمز و یا پسورد استفاده میشود). مطمئن شوید آن کلمه یا عبارتی را که مورد استفاده قرار دادهاید، کسی نمیتواند به راحتی حدس بزند.

تنظیم زیرساختهای شبکه به عنوان نقطه دسترسی:

این نوعی اتصال «موقت» و یا «نظیر به نظیر» است و به این معناست که دستگاههای شبکه مانند رایانههای شخصی و لپ تاپ میتواند به طور مستقیم و با رفتن به یک نقطه دسترسی با یکدیگر در اتصال باشند. در این حالت شما کنترل بیشتری بر دستگاههای متصل به هم خواهید داشت، اگر شما از تنظیم زیرساختهای نقطه دسترسی، برای شبکههای بیسیم امنتر استفاده کنید.

یک نام مبهم برای شبکه انتخاب کنید:

این نکته مهم برای داشتن یک شبکه بیسیم امن است که احتمالا در حدود ۹۹ ٪ از کاربران خانگی از آن یا بیاطلاع هستند و یا از آن استفاده نمیکنند. اصطلاح فنی آن برای شبکههای بیسیم SSID نامیده میشود. SSID یک پیش فرض است که معمولا نام و مدل روتر بیسیم و یا ارائه دهنده اینترنت را به شما میدهد به عنوان مثال NetgearDG۸۳۴G یا Sky۹۰۹۱.

اگر شما SSID شبکه خود را بردارید، هک کردن شبکهتان بسیار آسان میشود پس عاقلانه این است که خیلی زود، بعد از راه اندازی شبکه، SSID خود را تغییر دهید. استفاده از آدرس ایمیل، خانه و نام و نام خانوادگی به عنوان SSID جزء مواردی هستند که معمولا خیلی آسان حدس زده میشود. پس تحت هیچ شرایطی از این دست کلمات استفاده نکنید.

جلوگیری از انتشار SSID:

این نکته که دست به دست در NO۳ وجود دارد، برای ایجاد یک شبکه بیسیم امنتر است. این به این معنی است که هر کسی که تمایل دارد به شبکه بیسیم متصل شود باید SSID را (به عنوان مثال نام شبکه) بداند.

تغییر نام و رمز عبور کاربری اولیه:

در روتر بیسیم فراموش نکنید که نام و رمز عبور کاربری را تغییر دهید. با این کار شبکه بیسیمتان امنتر خواهد شد. سعی کنید در ID کاربریتان admin دشواری داشته باشد طوری که به راحتی حدس زده نشود. برای این منظور از یک رمز عبور قوی استفاده کنید، رمزی که شامل حرف و اعداد باشد.

هر زمان که نمیخواهید از شبکه استفاده کنید سیم برق روتر بیسیم را بکشید:

در خانه (یا دفتر) هر زمان که نمیخواهید از شبکه استفاده کنید سیم برق روتر بیسیم را بکشید. این نیز ایده بسیار خوبی است. با این روش تنها زمانی شبکه میتواند مورد استفاده قرار گیرد که دستگاه روشن باشد و اجازه استفاده از شبکه را بدهد. برای مثال، اگر شما بخواهید روتر بیسیم دفتر کارتان را در پایان هر روز، قطع کنید، بنابراین شما به آنها اجازه میدهید که تنها بین ساعت مثلا 7:30 AM تا 5:30 PM ارتباط در مجموعهتان برقرار باشد.

استفاده از فیلتر مک:

اگر روتر بیسیم و یا نقطه دسترسی شبکهتان به شما اجازه دهد تا به راحتی مک فیلتر را به آن بیفزایید؛ با این کار میتوانید با ایجاد یک لایه، شبکههای بیسیم خود را امنتر کنید. هر کارت شبکه (روی هر دستگاه، رایانه شخصی و لپ تاپ که به یک شبکه متصل میشود، کارت شبکه نصب شده است) دارای کد منحصر به فرد، به نام «Mac Address» میباشد.

در ویندوز XP شما میتوانید با راست کلیک کردن روی Network Connection به شبکه MAC را ببینید، و تب Status و سپس Support را انتخاب کنید. و بعد در پنجره Support بر روی گزینه Details کلیک کنید. آنگاه کد برچسب physical address کد MAC است که مربوط به دستگاه اتصال شبکه میباشد، مشاهده خواهید نمود. اطمینان حاصل کنید که شبکههای بیسیمی که شما برای اتصال انتخاب کردهاید دارای آدرس اتصال LANهای مختلف میباشد. در اکثر روترهای بیسیم و یا نقاط دسترسی، MAC به شما این اجازه را میدهد که لیست کدهای MAC را که مایل به استفاده از شبکه در آن هستید را مشاهده نمایید. این به این معنی است که به هر کامپیوتر و یا لپ تاپ که میخواهید به شبکه متصل شود باید اجازه دسترسی به آن اعطا شود.

اگر شما بتوانید به تمام این هفت مورد راهنمایی عمل کنید، آنگاه شما یک شبکه Wi-Fi (بی سیم) بسیار امن خواهید داشت.

منبع: www.amoozesh-computer.ir

1-اصلا برای پسورد از اسم استفاده نکنید، چه اسمتان چه فامیلیتان یا اسم مورد علاقه و یا هر اسم خاص دیگری. چون هکرها از برنامه های فرهنگ لغات خاصی استفاده می کنند که می توانند در عرض چند ثانیه پسوردتان را هک کند.

2- برای پسوردتان، از ترکیبی از حروف بزرگ و کوچک و یا اعداد و یا علامت های خاصی استفاده کنید. البته از علامت های خاص به تنهایی استفاده نکنید. مثلا علامت خاص همراه با عدد و یا همراه با حروف را انتخاب کنید. بیشتر کاربران از علامت ! به همراه اسمشان استفاده می کنند که به راحتی قابل هک است.

3- برای پسورد، حروف و اعدادی را که کنار هم قرار دارند انتخاب نکنید. مثلا پسوردهایی مثل "ghjkl" و یا "zxcvb" و یا اعداد "1234567" به راحتی قابل دسترس برای هکرها هستند.

4- برای پسوردتان، حداقل از 8 کاراکتر استفاده کنید.

برای پسوردهایی که از 4 کاراکتر تشکیل شده اند، حدود 45000 حالت وجود دارد، ولی برای پسوردهایی که از 8 کاراکتر و علامت های خاص تشکیل شده اند، در حدود یک میلیارد حالت وجود دارد.

5- پسوردتان را همواره تغییر دهید.

اگر زمان استفاده از پسوردتان طولانی شود احتمال هک شدن پسوردتان بیشتر است. بهتر است که هر 3 ماه یک بار پسوردتان را تغییر دهید.

6- پسوردتان را به هیچ کس ندهید.

اگر کسی از شما به هر طریقی پسوردتان را خواست، به او ندهید! هکرها معمولا خودشان را به عنوان یکی از کارکنان شرکت های بزرگ، یا سرویس کار کامپیوتر معرفی می کنند و یا توسط تلفن و یا ایمیل، پسوردتان را برای حل کردن مشکلتان از شما می خواهند. ولی این نکته را فراموش نکنید که هیچ شرکت معتبری از شما پسورد نمی خواهد.

7- تا حدی که امکان دارد پسوردتان را در جایی ننویسید.

اگر روی یک کاغذ آن را بنویسید و آن را در جای امنی مثل کیفتان قرار دهید، باز هم امکان هک شدنش وجود دارد. یا کاغذ را روی مانیتور یا هر جای دیگری نچسبانید و یا زیر کیبورد یا پد ماوس و یا هر جای دیگری که در معرض دید باشد نگذارید.

8- پسوردتان را در کامپیوتر ذخیره نکنید.

کامپیوتر می تواند پسوردتان را ذخیره کند تا شما مجبور نباشید هر دفعه که می خواهید وارد شوید پسوردتان را بزنید. به این ترتیب اگر که مرتبا می خواهید وارد شوید احتیاج ندارید که پسورد را هر بار وارد کنید، این باعث می شود که خیلی زود پسورد را فراموش کنید. این نکته را یادتان باشد که اگر بخواهید پسورد را عوض کنید، باید حتما پسورد قبلی یادتان باشد.

7 تکنیک ایحاد رمز عبور حرفه ای با امنیت بالا

1- برای ایجاد کردن پسورد، از حروف بزرگ و کوچک به صورت یک در میان یا دو در میان استفاده کنید. مثل: InTeRnEt و یا INteRNet

2- یک جمله را در ذهن خود در نظر بگیرید. حر.ف اول کلمات این جمله را برای پسوردتان انتخاب کنید. مثلا: " Man Har Ruz Be Site Amoozesh Computer Sar Mizanam" حالا پسورد من : "MHRBSACSM"

3- اسم خودتان یا یک لغت را در نظر بگیرید، حالا حروف سمت راست یا چپ آن را که روی کیبورد است برای پسوردتان انتخاب کنید. مثلا: COMPUTER پسورد من است و حروف سمت راست آن : pdysfroy

4- عدد یا تاریخی برای خودتان انتخاب کنید و سپس بر طبق آن دکمه ی Shift را نگهدارید و تایپ کنید. مثلا: 1368و25و69 که می شود: !#^*<@%<^)

5- در پسوردتان از علامت های خاص استفاده کنید. مثال: C/om@p{u$t%er*&

6- لغات یک جمله را به اختصار بنویسید. این اختصارات مربوط به خودتان است و قاعده و قانون خاصی ندارد. جمله: "I have a best site for my lessons" پسورد: "ihvbstsfrmls"

7- لغت یا ترکیبی از لغات و اعداد را برای خود انتخاب کنید. بعد آن را به هم بریزید مثلا حرف اول را به جای حرف آخر قرار دهید و یا جای اعداد را با حروف را با هم عوض کنید. مثال: com319put410er36 پسورد: ut36ter410comp319

منبع: www.amoozesh-computer.ir

.: Weblog Themes By Pichak :.